Comentarii Adauga Comentariu

_ Acesta este anul Taifunului Volt?

>

> >

> >

>Această mărturie a domnului Wray și a doamnei Easterly a fost �ndrumătoare.Doamna Easterly a caracterizat acțiunile chineze cu hotăr�re: "Acesta este cu adevărat un scenariu "Totul peste tot, totul deodată�.

�n operațiunile militare, termenul pentru aceste tipuri de acțiuni �naintea unui conflict este cunoscut sub numele de "Pregătirea operațională a c�mpului de luptă� sau uneori este prescurtat la "Operațiuni de forță �n avans�.

V�rful suliței pentru astfel de acțiuni ale Partidului Comunist Chinez este "Forța de Sprijin Strategic� (SSF) care sună banal, care este echivalentul Armatei de Eliberare a Poporului cu Comandamentul pentru Operații Speciale din SUA, plus părți ale Agenției Naționale de Securitate.și Agenția Centrală de Informații toate �ntr-unul.Fentanilul și operatorii paramilitari chinezi care trec peste granița de sud nesecurizată a SUA ar putea fi, de asemenea, urmăriți p�nă la SSF.

>

>

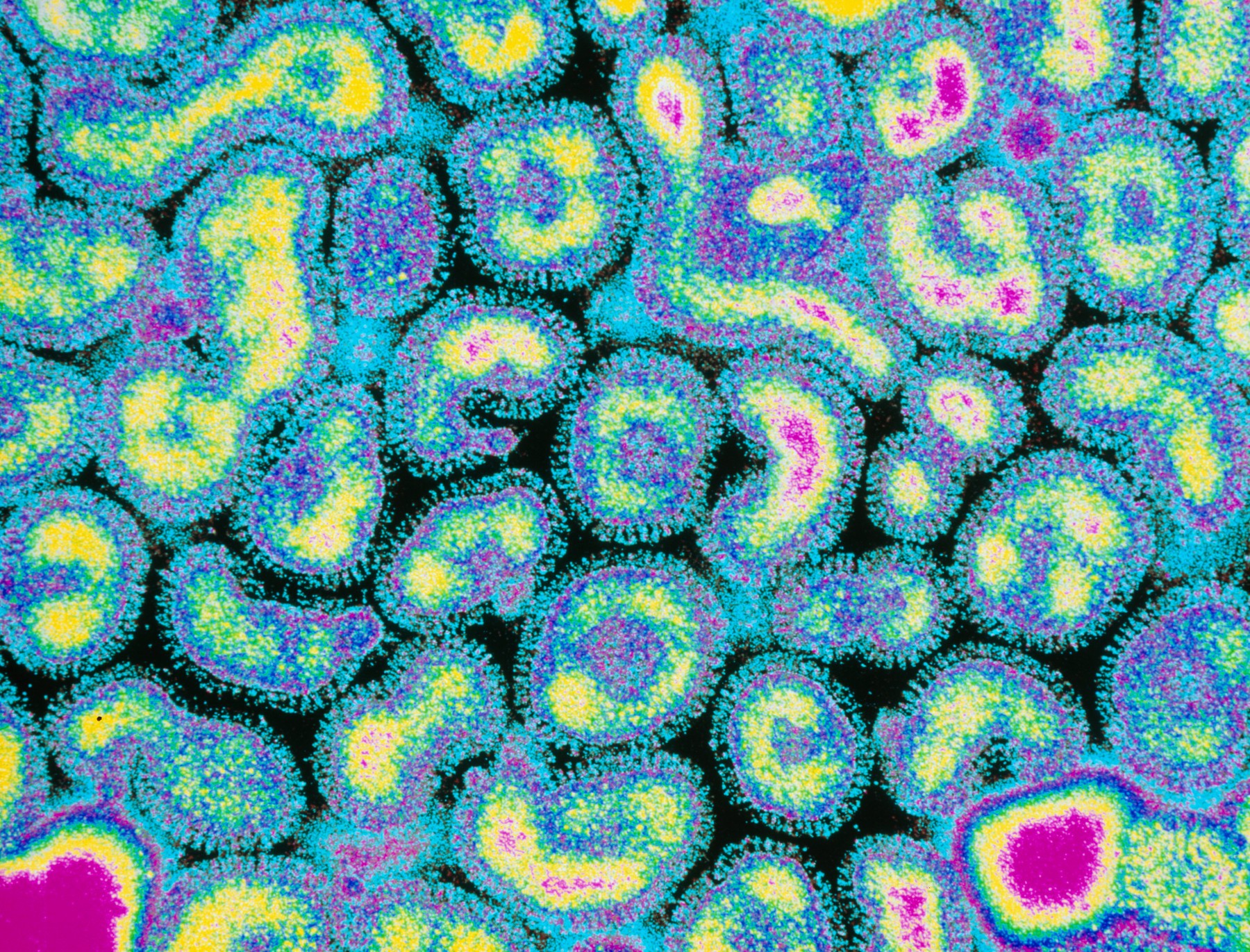

Prima �nlocuire chineză a programelor malware observată �n Guam

Deși mărturia recentă a domnului Wray și a doamnei Easterly a fost șocantă, a fost puțin un eveniment de știri reciclat.Volt Typhoon, numele setului de intruziune la care se refereau domnul Wray și doamna Easterly, a fost raportat public pentru prima dată �n urmă cu aproape un an.A fost anunțat de Microsoft �n mai și apoi a apărut din nou �n aproximativ iulie.Volt Typhoon a primit o oarecare atenție, dar raportarea publică inițială a fost �ncă �n umbra episoadelor inițiale de baloane de spionaj chinezești și poate nu a fost �nțeleasă pe deplin �n semnificația sa.

Rapoartele inițiale despre amplasarea programelor malware au fost puțin "techie� și au trecut peste gravitatea situației.Există un proces și un protocol �n evoluție �n diferite medii de partajare a informațiilor, cum ar fi Cadrul de securitate durabil, care este unul dintre punctele de intrare la nivel superior pentru schimbul de informații �ntre industrie și guvern.Noi probleme cibernetice actuale sunt aduse aici pentru a fi discutate, iar acțiunile de răspuns sunt planificate și implementate.

>

>

>

>

Efectele Volt Typhoon ar putea fi catastrofale și destul de semnificative.Cele opt docuri uscate plutitoare majore de care depind Marina SUA și Baza Industrială de Apărare pentru construcția nouă și repararea navelor au fost toate fie construite �n China, fie au fost, probabil, modernizate cu motoare, pompe sau supape din China și s-ar putea răsturna dacă sunt inundate necorespunzător.Macaralele spion sunt, de asemenea, o vulnerabilitate asociată și s-ar putea răsturna la comandă dacă funcțiile de siguranță ar fi suprasolicitate de la distanță.Guvernul SUA �ncearcă să studieze și să organizeze această operațiune amplă și răsp�ndită a forței de avans chineze, care are scopul de a pregăti spațiul de luptă cibernetică și de a dezactiva infrastructura critică a Americii.

>

>  >

>

NDAA Secțiunea 1088: Un exercițiu de masă privind atacurile asupra infrastructurii critice

�ngropată �n Legea privind autorizarea apărării naționale din 2023 (semnată �n decembrie 2022) este limbajul ușor de trecut cu vederea Secțiunea 1088.A fost un sfat că lucrurile erau serioase �n privința blitz-ului chinezesc pe terenul de joc cibernetic.

>

>  >A Masa națională este �n esență o adunare de �nalți oficiali guvernamentali, grupuri de reflecție și reprezentanți ai industriei pentru a se aduna și a analiza diferite scenarii și a dezvolta cele mai bune cursuri de acțiune pentru a răspunde amenințării identificate.Limbajul a pus Departamentul Apărării �n frunte, vice Departamentul pentru Securitate Internă.

>A Masa națională este �n esență o adunare de �nalți oficiali guvernamentali, grupuri de reflecție și reprezentanți ai industriei pentru a se aduna și a analiza diferite scenarii și a dezvolta cele mai bune cursuri de acțiune pentru a răspunde amenințării identificate.Limbajul a pus Departamentul Apărării �n frunte, vice Departamentul pentru Securitate Internă.

>

> >

>

Descrierea exercițiului de masă a fost "pentru a evalua reziliența infrastructurii critice interne ale Statelor Unite care sprijină cerințele militare ale Statelor Unite �n cazul unei situații militare care implică Taiwan�.Atunci c�nd �n legislație este prevăzut un limbaj precis și prescriptiv (acum legea promulgată), de obicei indică o coordonare extinsă �n prealabil �ntre ramurile executive și legislative.

Pentru a decoda �n continuare limba guvernului, liderii Congresului și ai ramurilor executive au fost foarte �ngrijorați și au discutat de luni de zile, poate de ani, pe această temă și acum au convenit asupra acțiunii.Probabil că un raport clasificat a fost transmis Congresului și au fost luate măsuri suplimentare pentru a proteja infrastructura critică a Americii.

Securitatea cibernetică eficientă depinde de utilizarea tuturor instrumentelor de putere națională

Securitatea cibernetică este adesea considerată ca puncte de acces la internet protejate, scanare internă pentru malware și acțiuni cheie, cum ar fi autentificarea cu doi factori.Toate acestea sunt adevărate, dar una dintre cele mai eficiente metodologii de asigurare a securității cibernetice este aplicarea eficientă a tuturor instrumentelor de putere națională � diplomatice, informaționale, militare, economice, financiare, de informații și de aplicare a legii (DIMEFIL).Utilizarea unor mijloace non-cibernetice pentru a descuraja și, dacă este necesar, a pedepsi este una dintre cele mai eficiente modalități de a ține intrușii agresivi precum regimul chinez departe de a pătrunde �n infrastructura critică din SUA.

>

>

Echipa Trump știa acest lucru și a aplicat DIMEFIL foarte eficient.Echipa Biden pare reticentă să folosească cele mai eficiente instrumente, cum ar fi instrumentele economice și financiare americane ale puterii naționale �mpotriva Chinei.

Toate punctele de vedere sunt personale și nu reflectă punctele de vedere ale vreunei organizații.

Acest articol a apărut pentru prima dată �n Epoch Times și a fost retipărit cu permisiunea.

Postarea

Comentarii:

Adauga Comentariu